| BUG DO

MILÊNIO

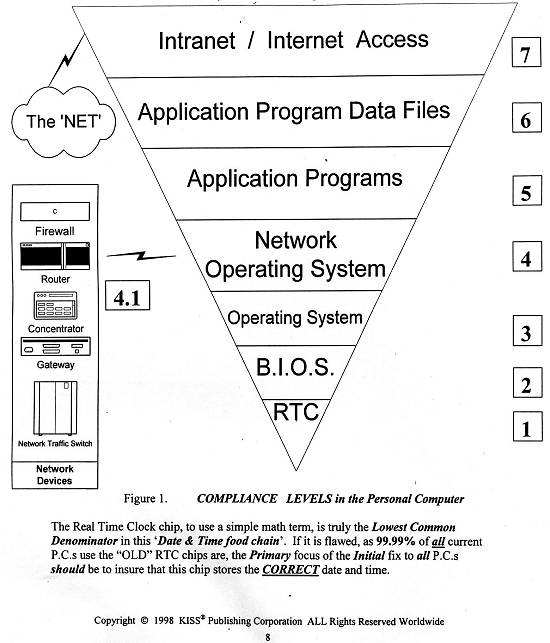

Verificação é feita em sete níveis Conforme um gráfico produzido pela Kiss Publishing para ilustrar a questão, pode-se dividir em sete níveis as etapas de certificação de um computador contra o Bug do Milênio (ou mais uma etapa intermediária, no caso de redes, para abranger switches, gateways, concentradores de dados, roteadores e firewalls).  O segundo nível é o do Sistema Básico de Entradas e Saídas (BIOS - Basic Input Output System), o que assume inicialmente o controle do equipamento quando ele é ligado, até que seja localizado o sistema operacional. Geralmente, os computadores ditos compatíveis com o bug incluem no BIOS uma correção da data recebida do RTC, e que é repassada ao sistema operacional. Esses dois primeiros níveis correspondem à etapa de correção do hardware. Passando à etapa de verificação do sistema operacional, existem os níveis 3 (sistema operacional) e 4 (sistema operacional de rede). Num computador isolado, corrigir os problemas do nível 3 pode demorar cerca de quatro horas, incluindo o necessário back-up prévio dos dados, download dos arquivos de correção pela Internet e sua instalação no micro. Vale recordar que mesmo as macros (originais ou criadas pelos usuários) do Word, Excel e outros programas precisam ser corrigidas quanto às datas. O nível 4.1 no gráfico corresponde à verificação de como é feita a transferência de dados pela rede de computadores. Os níveis 5 (programas aplicativos, como uma planilha ou um processador de textos) e 6 (arquivos de dados dos aplicativos) representam a etapa seguinte da verificação, pois mesmo que os programas sejam adaptados ao Bug do Milênio, é preciso conferir a consistência dos bancos de dados, especialmente os campos relativos às datas e as variáveis de programação que buscam informações nesses campos para executar procedimentos. O sétimo nível, de transferência de dados, corresponde aos acessos intranet, extranet e Internet, e em muitas organizações pode ser o mais crítico de verificar, pois envolve o controle de consistência dos dados trocados com outras organizações: não basta que um dos lados esteja adequado ao Bug do Milênio, os parceiros também precisam estar, para que a empresa não receba datas erradas em seu sistema. Veja mais:

|