Última modificação em (mês/dia/ano/horário): 07/21/01 13:04:28 |

| Vírus W32/Sircam se espalha

rapidamente

Identificado no dia 17/7/2001, já está fazendo estragos em São Paulo, como em outros lugares do mundo, o vírus W32/Sircam, que está se espalhando rapidamente, apesar de seguir um padrão para o qual os internautas têm sido seguidamente alertados, de evitar mensagens de correio eletrônico que contenham anexos executáveis e de origem duvidosa ou aparência suspeita. No caso deste vírus, o código malicioso se encontra num arquivo anexo a uma mensagem eletrônica, que apresenta assuntos e conteúdos variáveis. O anexo geralmente é chamado de SirC32.exe, mas seu nome e extensão também podem ser trocados.  Essa empresa espanhola produtora de antivírus, aliás, avisa a todos os seus usuários para não se preocuparem com o W32/Sircam, pois já disponibilizou para cópia pela Internet a vacina contra essa nova praga virtual. Mais do que isso: também desenvolveu um antídoto para quem já foi contaminado. Trata-se de um programa que pode ser baixado gratuitamente no site da Panda. Depois de executado, ele corrige os danos provocados pelo vírus no micro infectado. Todos os usuários de Panda Antivírus devem fazer imediatamente a atualização do arquivo de seu computador. Sem isso, continuam vulneráveis, avisa Pedro. A Panda Software disponibilizou as rotinas de desinfecção em seu site internacional, onde também podem ser obtidos mais detalhes sobre este novo vírus. Os usuários que precisarem do aplicativo PQRemove para fazer a limpeza do seu computador infectado também pode fazer a cópia gratuitamente no site. Aqueles que não têm antivírus podem utilizar o Panda ActiveScan, ferramenta on-line e gratuita, que também pode ser encontrada no site da empresa. Outras - Além do alerta

inicial da Panda, outras produtoras de anti-vírus estão complementando

as informações em seus avisos, permitindo formar um quadro

de vínculos para endereços onde podem ser buscadas mais informações:

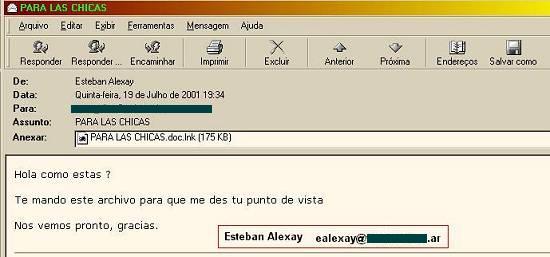

Segundo o engenheiro Marcelo Neubauer da Costa, da Mpsoft, além de congestionar o sistema de correio eletrônico, o vírus expõe documentos das vítimas que estejam armazenados no diretório [Meus Documentos], enviando eletronicamente um desses arquivos a toda a lista de contatos do Outlook. O arquivo anexado à mensagem é um executável do vírus com o documento roubado, e usa duas extensões: a do documento (DOC, XLS ou MPG) seguida de BAT, COM, EXE, LNK ou PIF. Se o destinatário clicar no vínculo para o anexo, o vírus vai reconstituir as duas partes originais: o documento (texto ou planilha) e um programa executável (vírus). Com esse artimanha, o vírus revela documentos das vítimas, que podem conter informações reservadas, e ao mesmo tempo, desarma a vigilância dos destinatários, pois envia um documento verdadeiro do suposto remetente, normalmente conhecido da vítima seguinte. Além disso, em muitos casos, o texto da mensagem, que é variável, pede ajuda a respeito do documento anexo. O vírus chega numa mensagem cujo assunto pode variar, mas traz um breve texto, em inglês ou em espanhol, que diz ao destinatário algo como o seguinte: Olá, como vai? Envio-lhe este arquivo para obter seu conselho. Ou, então, Espero que você possa me ajudar com este arquivo . Ou, ainda, Este é o arquivo com a informação que você pediu. Se executado, isto é, se for clicado no arquivo anexado (clips do Outlook), ele faz uma cópia de si mesmo no diretório de sistema com o nome Scam32.exe e armazena o arquivo original na lixeira. Segundo a Trend Micro, empresa fabricante de antivírus, em certas situações, ele também cria o arquivo Scd.dll no diretório de sistema. Na análise do Sophos, outro fabricante, o Sircam também ocupa o lugar do arquivo Rundll32.exe, do Windows, renomeando este para Run32.exe. O vírus contém recursos de SMTP próprios, que são usados para enviar mensagens eletrônicas a todos os endereços existentes na lista de contatos do Windows. A Symantec descreve ainda um comportamento destrutivo do invasor não indicado por seus concorrentes. Segundo a empresa, há uma probabilidade de 5% de o vírus apagar todo o conteúdo do drive C na data 16 de outubro de qualquer ano. Isso só acontece em máquinas cujas datas no Windows estejam configuradas para o padrão dia/mês/ano. Em sua descrição do Sircam, a Symantec diz que a praga ainda está sendo analisada, indicando que novas características podem ser descobertas. Portanto, verifique através

das instruções a seguir se você está contaminado:

Outra forma de verificar a existência do vírus é clicando, dentro do ambiente Windows, o botão [Iniciar], e em [Executar]. Na caixa de diálogo, digite Regedit e clique em [OK]. Vá a [Editar] e [Localizar], digite [Sircam] e clique em [Localizar próxima]. Caso esse comando encontre alguma posição, provavelmente o sistema está contaminado pelo vírus. (atenção: não altere as configurações desse arquivo se não tiver conhecimento, pois o sistema pode se tornar indisponível ou instável). Ainda no Registro do Windows, pode-se

verificar a situação da pasta/chave

O vírus W32.Sircam está

também sendo chamado como: W32/Sircam-A,

O engenheiro criou uma página

com as instruções para remover o vírus. E lembra,

como regras gerais de proteção:

|