Última modificação em (mês/dia/ano/horário): 04/17/00 04:15:14 |

| Microsoft explica vulnerabilidade

de servidor

Existe ou não uma grave vulnerabilidade na senha de acesso no software para servidores da Microsoft, na forma como foi divulgada no final de sexta-feira passada (14/4) pelo The Wall Street Journal? A notícia de que seus próprios funcionários tinham criado uma "porta dos fundos" no sistema de senhas daquele programa foi desmentida no dia seguinte (15/4) pela Microsoft, ao mesmo tempo e que divulgava um outro problema: uma "segunda vulnerabilidade independente", objeto de um boletim da empresa já disponível na Internet.  Informa o artigo assinado por Ted Bridis, do WSJ, que "o gerente do centro de segurança da Microsoft, Steve Lipner, reconheceu o risco de segurança on-line em entrevista na quinta-feira e descreveu essa chave de acesso como 'absolutamente contrária à nossa política', e uma falta que custará a demissão dos trabalhadores responsáveis, ainda não identificados". O articulista informa ainda que a

Microsoft pretendia informar imediatamente seus clientes através

da Internet, aconselhando-os a apagar em seus computadores o arquivo "dvwssr.dll",

que contém o código ofensivo. O arquivo está instalado

no programa servidor de Internet com extensões em Frontpage-98.

A falha foi descoberta por dois especialistas em segurança, e o

arquivo já existiria há três anos, tendo sido criado

no auge da guerra dos navegadores Internet entre a Microsoft e a Netscape.

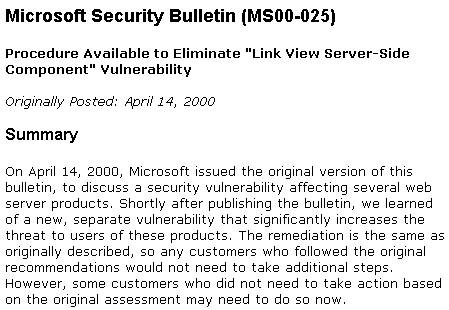

Entretanto, continua o informe da Microsoft, " uma segunda vulnerabilidade independente foi reportada no mesmo software de servidor Web que fora assunto das notificações iniciais. A Microsoft preparou um boletim de segurança revisado que documenta a extensão dessa nova vulnerabilidade, bem como um procedimento para eliminá-la". Esse boletim deve ser observado por quem estiver utilizando:

Tecnicamente, segundo a empresa, o Dvwssr.dll é um componente do servidor usado para apoiar o recurso Link View no Visual Interdev 1.0. Entretanto, ele contém um buffer não verificado. Se sobrecarregado com dados aleatórios, pode ser usado para causar a paralisação do servidor afetado (N.E.: esse tipo de paralisação é um dos objetivos dos hackers ao invadirem um sistema, pois faz com que ele fique descontrolado, abrindo brechas de segurança que podem ser usadas para que os invasores assumam o controle do equipamento e da rede, o que significa acesso fácil e pleno a senhas e arquivos que estejam no sistema ou por ele trafeguem). A empresa completa, informando que está investigando a possibilidade de que a vulnerabilidade também permita a um "usuário malicioso" (não usou a palavra hacker ou cracker) rodar código arbitrário no servidor, e deverá atualizar esse boletim quando tal informação esteja disponível. Em breve, a empresa colocará à disposição dos usuários o artigo Q259799 do Microsoft Knowledge Base, analisando esse problema.  |